Не так давно для того, чтобы обеспечить безопасность автомобиля, нужно было снять лицевую панель с CD-плеера, повесить клюшку на руль и запереть двери. Однако по мере развития электронных систем автомобилей автомобили начинают требовать такой же защиты, как портативные компьютеры и серверы электронной коммерции.

В настоящее время ничто не мешает кому-либо со злым умыслом и некоторыми навыками компьютерного программирования взять на себя управление вашим транспортным средством. Получив доступ, хакер может контролировать все, от того, какая песня играет по радио, до того, работают ли тормоза.

Хотя в реальном мире сообщений о случаях злонамеренного взлома автомобилей не поступало, в 2010 году исследователи из Центра безопасности встроенных автомобильных систем (CAESS — партнерство между Калифорнийским университетом в Сан-Диего и Вашингтонским университетом) продемонстрировали, как взять на себя управление всеми жизненно важными системами автомобиля, подключив устройство к порту OBD-II под приборной панелью.

Становится хуже. В статье, которая должна быть опубликована в конце этого года, те же самые исследователи дистанционно берут под контроль безымянный автомобиль с помощью своей телематической системы. Они также демонстрируют, что теоретически возможно взломать автомобиль с помощью вредоносного ПО, встроенного в MP3, и кода, передаваемого через соединение Wi-Fi.

Такие нарушения возможны, потому что десятки независимо работающих компьютеров в современных автомобилях подключены через автомобильную коммуникационную сеть, известную как шина контроллер-локальная сеть или шина CAN.

Несмотря на то, что жизненно важные системы, такие как дроссельная заслонка, тормоза и рулевое управление, находятся в отдельной части сети, которая не связана напрямую с менее безопасными информационно-развлекательными и диагностическими системами, две сети настолько переплетены, что весь автомобиль может быть взломан, если какой-либо один компонент нарушается.

Таким образом, теперь существует возможность, чтобы взводы автомобилей стали мошенниками по команде подкованных в компьютерах террористов, сумасшедших бывших сотрудников и парковщиков с докторской степенью в области компьютерных наук. Но правда в том, что взлом автомобиля требует много времени, усилий и денег — автопроизводители используют три ресурса, чтобы дать отпор.

В Chrysler, где дополнительные информационно-развлекательные системы интегрированы с жесткими дисками и мобильными точками доступа в Интернет, представитель компании Винс Мунига говорит, что утечка данных отдельного автомобиля «крайне маловероятна». Это не означает, что компания игнорирует проблему. «Это постоянная инженерная проблема, — говорит он. «Вы хотите быть на шаг впереди того, что могут сделать эти парни». Рич Стрейдер, директор Ford по безопасности и стратегии информационных технологий, говорит, что автопроизводитель неуклонно укрепляет автомобильные системы, но угроза постоянно развивается. Он говорит, что сложность с безопасностью заключается в том, что «вы не можете честно сказать, что что-то невозможно».

В настоящее время автопроизводители начинают предпринимать шаги для защиты сетей так же, как сектор информационных технологий блокирует корпоративные серверы. «Как и Интернет на заре своего существования, автомобильные сети не очень хорошо защищены», — говорит Брэд Хейн, программист, который получил доступ к данным об автомобиле из своего Chevy Impala 2006 года на телефоне Android с помощью написанного им кода. «По мере того, как все больше людей получают доступ к автомобильным сетям, — говорит Хайн, — я ожидаю, что автомобильная промышленность начнет усиливать безопасность».

Это, безусловно, происходит с OnStar, телематической системой, которая уже установлена более чем на 6 миллионах автомобилей. Эрик Гассенфейт, директор по информационной безопасности OnStar, говорит, что за последние два года ресурсы и персонал его команды выросли «на порядок».

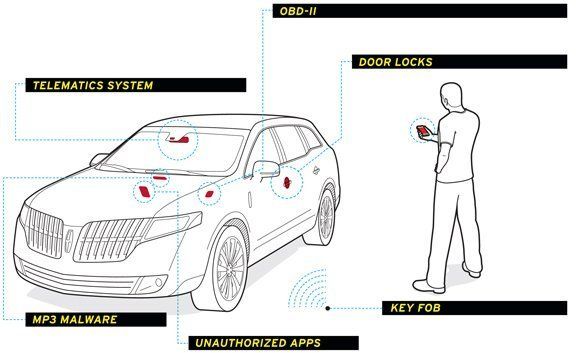

Итак, битва между хакерами и автопроизводителями продолжается. Вот наиболее уязвимые точки входа в ваш автомобиль и то, что автопроизводители делают для их защиты:

ВЗЛОМ: Телематическая система автомобиля, которая может уведомлять полицию в случае аварии, удаленно отключать угнанный автомобиль и предлагать клиентам диагностическую информацию, также может взаимодействовать с несколькими системами автомобиля. Таким образом, получив доступ к телематической системе, можно управлять системами, подключенными к CAN-шине. Хакер может, например, отключить зажигание автомобиля так же, как это сделала бы противоугонная система.

ЗАЩИТА: Чтобы продемонстрировать такой взлом, исследователям пришлось освоить и перепроектировать всю систему телематики. Тем не менее, дальновидные автопроизводители уже усиливают безопасность внешних коммуникаций и автомобильных сетей. Например, у OnStar есть «белый список» одобренных компьютеров, которым разрешено подключаться к автомобилям.

ВЗЛОМ: Непослушный мальчик. Вы загрузили свои мелодии Odd Future из неавторизованного файла для обмена файлами. Мало ли вы знали, что версия Гоблин содержит код, который пробивается к шине CAN вашего автомобиля и отключает тормоза.

ЗАЩИТА: По мере расширения функциональности информационно-развлекательных систем автопроизводители ограждают их от более важных компонентов, не ставя под угрозу интеграцию автомобиля. «Мы укрепляем все наши критически важные для безопасности системы, — говорит начальник службы безопасности OnStar Гассенфейт. Новые автомобили GM, такие как Chevy Volt 2011 года, проверяют любые данные, передаваемые между двумя системами, точно так же, как интернет-магазины обрабатывают кредитные карты.

ВЗЛОМ: Точно так же, как у производителей смартфонов есть магазины приложений, в которых доступны для загрузки тысячи программ, разработанных сторонними компаниями, производители автомобилей расширяют свои информационно-развлекательные предложения с помощью загружаемого программного обеспечения. Однако, если мошенническое приложение содержит вредоносное ПО или вирус, оно может заразить ваш автомобиль без вашего ведома.

ЗАЩИТА: Автопроизводители очень строго подходят к выбору приложений для своих систем. MyFord Touch от Ford и Entune от Toyota позволяют использовать только несколько предварительно одобренных программ, в то время как MyLink от GM доходит до того, что направляет все программное обеспечение через удаленные серверы, чтобы пользователи не могли непреднамеренно установить зараженные приложения на свои автомобили.

ВЗЛОМ: Исследователи из CAESS написали программу, которая искала и использовала уязвимые точки связи, где взаимодействуют системы автомобиля. Они установили эту программу на шину CAN автомобиля через порт OBD-II. Оказавшись в сети, программа могла контролировать каждую систему, от стеклоочистителей до тормозов. Это самый прямой способ взломать автомобиль, так как он отправляет код прямо в CAN-шину.

ЗАЩИТА: До недавнего времени большая часть данных, передаваемых между автомобильными системами, не была зашифрована, что делало автомобили открытыми для предприимчивых хакеров. Теперь автопроизводители начинают внедрять обычные протоколы безопасности из области информационных технологий, такие как защита файлов с помощью цифровых подписей. «То, что в значительной степени является стандартным ИТ, теперь применяется в автомобильном секторе», — говорит Гассенфейт.

ВЗЛОМ: В большинстве современных автомобилей механизм силового запирания соединен с другими системами автомобиля, так что двери могут автоматически запираться, когда автомобиль заводится, и разблокироваться, если сработали подушки безопасности или ключи заперты внутри. Эта взаимосвязь теоретически означает, что механизм блокировки может быть взломан для доступа к другим системам. Если ускорение может задействовать силовые замки автомобиля, опытный хакер может использовать силовые замки, чтобы заставить автомобиль ускориться.

ЗАЩИТА: Информационно-развлекательные и бортовые диагностические системы по-прежнему связаны физическим подключением к модулю, который управляет такими функциями, как рулевое управление и торможение, но в некоторых системах, таких как Ford, это соединение идет только в одну сторону. «Единственное, что мы позволяем, — это отправлять сообщения модулю реального времени в одном направлении», — говорит Стрейдер из Ford.

ВЗЛОМ: Звучит как одно из тех предупреждений, которые появляются в электронных письмах раз в несколько месяцев, за исключением того, что это правда. Беспроводной брелок должен открывать и/или заводить автомобиль только тогда, когда человек, держащий брелок, находится непосредственно рядом с автомобилем или уже сидит внутри. Однако швейцарские исследователи нашли способ перехватывать и распространять сигнал на расстояние до 30 футов с помощью деталей, которые стоят менее 100 долларов. Установка не воспроизводит сигнал — она просто расширяет его диапазон, поэтому автомобиль думает, что брелок находится ближе, чем он есть на самом деле.

ЗАЩИТА: Здесь мало что может сделать производитель автомобилей. Эти хакеры никак не взломали шифрование брелоков — они просто расширили его радиус действия с помощью радиоретранслятора. Так что следите за теми, кто слоняется по парковке и держит в руках самодельную антенну.

Этот контент импортируется из OpenWeb. Вы можете найти тот же контент в другом формате или найти дополнительную информацию на их веб-сайте.